Proteja Sua Vida Digital

Conhecimento prático para blindar suas contas, dispositivos e dados pessoais contra ameaças digitais.

Índice do Guia

Proteção de Contas Pessoais

Suas contas de WhatsApp, Instagram, Gmail e bancos são alvos constantes de criminosos. Veja como proteger cada uma:

- Ative a verificação em duas etapas: Configurações > Conta > Confirmação em duas etapas. Crie um PIN de 6 dígitos e adicione um email de recuperação.

- Bloqueie por biometria: Configurações > Privacidade > Bloqueio do app. Ative impressão digital ou Face ID.

- Revise dispositivos conectados: Configurações > Dispositivos conectados. Desconecte qualquer sessão desconhecida.

- ALERTA: Nunca compartilhe códigos de verificação recebidos por SMS. Golpistas tentam te enganar (normalmente via telefone) para roubar contas.

O que fazer se sua conta do WhatsApp foi hackeada?

Certifique-se de que o cartão SIM vinculado à conta esteja no seu celular e abra o WhatsApp.

- Acesse Configurações (iPhone) ou Menu (Android) > Dispositivos conectados.

- Toque em cada dispositivo desconhecido e selecione Sair.

- Isso removerá imediatamente o acesso dos invasores.

- Digite seu número e solicite o código SMS. Insira o código recebido.

- Se pedir PIN de duas etapas e você souber, insira-o.

- Se pedir um PIN que você não definiu (o invasor ativou), toque em Esqueci o PIN.

- Se houver e-mail vinculado: você receberá um link para resetar o PIN na hora.

- Sem e-mail vinculado: infelizmente será necessário aguardar 7 dias para o PIN ser removido automaticamente. A conta ficará inacessível para ambos (você e o hacker) nesse período.

Envie um email urgente para [email protected]:

Assunto: URGENTE – WHATSAPP CLONADO: "Conta Invadida – Procedimento de Recuperação"

Corpo:

Solicito bloqueio imediato e link de recuperação.

Meu número: +55 (seu DDD) (seu número)

Nome completo: (seu nome)

Data da invasão: (data de hoje)

Cidade/Estado: (sua cidade)

- Ative 2FA por app: Configurações > Central de Contas > Senha e segurança > Autenticação de dois fatores. Escolha "App de autenticação" (Google Authenticator ou Authy).

- Salve os códigos de backup: Anote os 8 códigos de recuperação em local seguro (offline). Eles salvam sua conta se perder o celular.

- Revise atividade de login: Configurações > Central de Contas > Senha e segurança > Onde você fez login. Encerre sessões suspeitas.

- Revogue apps terceiros: Configurações > Central de Contas > Sua informação e permissões > Apps e sites. Remova qualquer app suspeito.

Conta do Instagram hackeada? Veja como recuperar

Nota: Mantenha seu app do Instagram atualizado, pois versões antigas podem não mostrar essas opções.

- Na tela de login, toque em Esqueceu a senha?.

- Digite seu nome de usuário e toque em Precisa de mais ajuda?.

- Tente avançar com seu email ou telefone. Se pedir um código que você não tem (pois o hacker ativou 2FA), toque em Tentar de outra forma.

- Selecione Obter suporte e depois Minha conta foi invadida.

Opção A: Verificação por Selfie

Ideal se você tem fotos suas no perfil.

- Você fará um vídeo selfie virando o rosto.

- A IA compara com suas fotos postadas.

- Evite óculos ou pouca luz.

- Resposta costuma levar de 4 a 6 horas.

Opção B: Verificação por Email

Se não tem fotos suas no perfil.

- Insira o email original de criação da conta.

- Pode dar erro nas primeiras tentativas. Insista.

- Se aprovado, você receberá um link para resetar a senha.

Gmail / Google

-

Faça a verificação de segurança: Acesse

myaccount.google.com/security-checkupe corrija todos os alertas. - Configure passkeys: Em Segurança > Passkeys, adicione uma passkey. É mais seguro que senhas e 2FA combinados.

-

Ative o Programa de Proteção Avançada: Se você é um alvo de alto risco, ative em

g.co/advancedprotection. - Revise apps com acesso: Em Segurança > Apps de terceiros com acesso à conta, remova tudo que não reconhece.

Conta do Google Invadida? Veja o que fazer

- Acesse accounts.google.com/recovery.

- Digite seu endereço de Gmail ou telefone.

- Clique em Esqueceu a senha? e siga as instruções na tela.

Se isso não funcionar...

01 Etapa 1: Fazer login na Conta do Google

Se não for possível fazer login

Vá para a página de recuperação de conta e responda às perguntas da melhor forma possível.

Use a página de recuperação de conta se:

- Alguém tiver alterado as informações da sua conta, como a senha ou o número de telefone de recuperação;

- Alguém tiver excluído sua conta;

- Não foi possível fazer login por algum outro motivo.

02 Etapa 2: Analisar atividades e proteger sua conta

Analisar atividades recentes

- Acesse sua Conta do Google.

- Toque em Segurança e login.

- Em "Ocorrências de segurança recentes", selecione Revisar ocorrências.

- Verifique atividades suspeitas:

- Não fui eu: Siga as etapas na tela para proteger a conta.

- Fui eu: Se ainda achar suspeito, verifique se foi invadida.

Revisar dispositivos

- Acesse sua Conta do Google.

- Toque em Seus dispositivos > Gerenciar dispositivos.

- Verifique se há desconhecidos.

- Não reconhece? Selecione a opção e siga as instruções.

- Reconhece tudo mas suspeita? Descubra se a conta foi invadida.

03 Etapa 3: Realizar mais etapas de segurança

Ativar a verificação em duas etapas

A Verificação em duas etapas ajuda a manter os hackers longe da sua conta. Com esse recurso, você faz login com:

- Algo que você conhece (sua senha);

- Algo que você tem (seu smartphone, uma chave de segurança ou um código impresso).

Assim, se a senha for roubada, sua conta continuará segura.

Contatar banco ou autoridades

Verifique se houve movimentações ou instruções financeiras em seu nome. Importante se você:

- Tem cartões salvos no Google Pay ou Chrome;

- Tem documentos pessoais (passaporte, dados fiscais) no Drive/Photos/Gmail;

- Acredita em roubo de identidade.

Remover software nocivo

Se suspeitar de malware, execute um antivírus confiável. Considere redefinir o dispositivo para configurações de fábrica.

Navegador Seguro

Use navegadores seguros como o Chrome e mantenha-os atualizados.

Alerta de Senha

O Chrome pode notificar se você digitar sua senha do Google em sites falsos.

Apps Menos Seguros

Desative "Acesso a apps menos seguros" nas configurações da conta.

Bloqueio de Tela

Sempre use senha ou biometria na tela de bloqueio do seu celular.

Revisão por Produto

Gmail: Remova filtros, regras de encaminhamento e marcadores desconhecidos.

Chrome: Desinstale extensões estranhas.

Google Drive: Revise versões de arquivos e atividades recentes.

Google Fotos: Cancele compartilhamento de álbuns desconhecidos.

Local: Desative compartilhamento de localização suspeito.

Dica: Google não responde?

Se você não conseguir resposta pelo suporte do Google, tente entrar em contato pelo Suporte do YouTube (se você tiver um canal, mesmo que pequeno). O time do YouTube costuma responder humanos reais muito mais rápido que o Gmail. Diga que perdeu acesso ao seu canal (o que é verdade, já que é a mesma conta Google).

Hotmail / Outlook

-

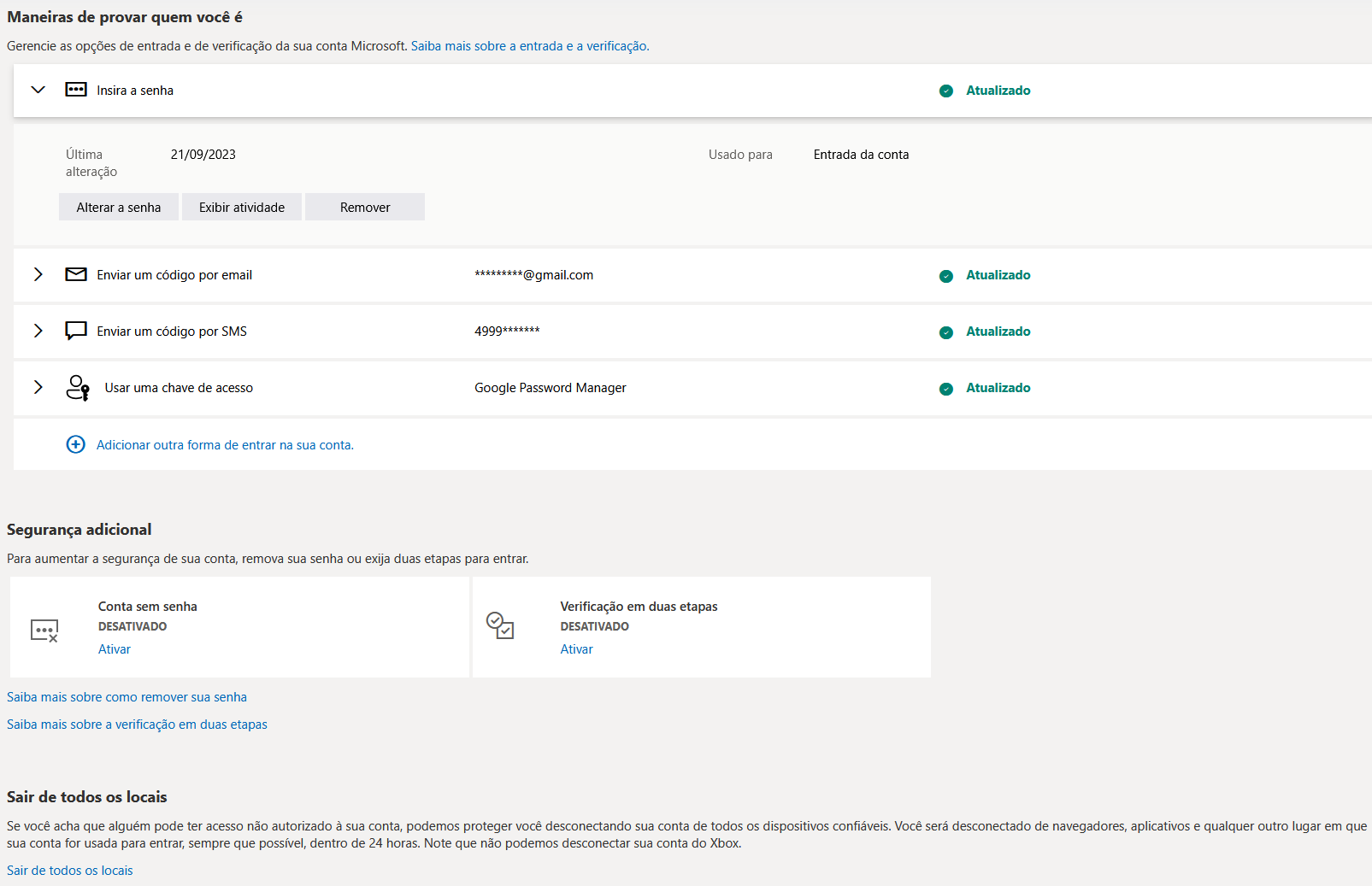

Revise a segurança da conta: Acesse

account.microsoft.com/securitye corrija todos os alertas. - Ative verificação em duas etapas: Em Segurança, ative a verificação em duas etapas e priorize app autenticador (Microsoft Authenticator).

- Cheque atividade recente: Em Atividade de entrada, encerre sessões suspeitas e remova dispositivos que você não reconhece.

- Limpe todas as regras no live.com: Entre no e-mail, clique no ícone de configurações e vá em Regras. Exclua todas as regras de encaminhamento e automação.

- Desative IMAP/POP3: No Outlook/Live, desative IMAP e POP3 (em configurações avançada -> IMAP/POP3) para bloquear acesso por apps e clientes antigos que o invasor pode ter conectado.

- Gerenciamento de dispositivos da Microsoft Store: Acesse account.microsoft.com/devices/content e remova qualquer dispositivo que você não reconhece.

Conta Microsoft invadida? Veja o que fazer

- Acesse account.live.com/password/reset.

- Escolha Esqueci minha senha e informe seu email Hotmail/Outlook.

- Valide por telefone, email alternativo ou app autenticador.

- Depois da recuperação, troque a senha e remova métodos de recuperação desconhecidos.

- Vá em account.live.com/proofs/manage/additional e clique em Código de recuperação.

- Guarde esse código em local seguro (imprima ou tire foto). Se necessário, clique em Gerar um novo código.

- Na área de segurança da conta, clique em Redefinir o Windows Hello em todos os meus dispositivos Windows.

- Ainda na segurança, clique em Sair de todos os locais.

Apps Bancarios

- Reduza limites de PIX: Configure limites baixos para horário noturno e transações para desconhecidos.

- Ative notificações de transação: Receba alerta instantâneo de qualquer movimentação por push e email.

- Use o "modo discreto": Alguns bancos (Nubank, Inter) permitem ocultar saldos automaticamente ao abrir o app.

- Cadastre contatos de confiança: Adicione familiares como contatos frequentes para liberar limites maiores apenas para eles.

- Samsung Knox (Pasta Segura): Se usar Samsung, oculte os apps de banco dentro da Pasta Segura. Isso cria uma camada extra criptografada que protege mesmo se o celular for desbloqueado (mesmo que os bandidos tenham obtido a sua senha, seus bancos ficam protegidos). Note que, neste caso, nem mesmo um hacker conseguiria acessar seus bancos.

Autenticação Avancada (2FA)

A verificação em duas etapas (2FA) adiciona uma camada extra de segurança. Mas nem todo 2FA é igual:

SMS

Vulnerável a SIM swap e interceptação. Melhor evitar...

App Autenticador

Google Authenticator, Authy, ProtonPass. Muito melhor que SMS.

Chave Fisica / Passkey

YubiKey, Titan Key ou Passkeys. Imune a phishing. Forte!

Apps Autenticadores Recomendados

Authy (Recomendado)

- + Backup criptografado na nuvem

- + Funciona em múltiplos dispositivos

- + Recuperação se perder celular

Google Authenticator

- + Simples e confiável

- + Agora tem backup na nuvem

- - Historicamente sem backup

Passkeys: O Futuro da Autenticação

Passkeys substituem senhas e 2FA por autenticação biometrica local. Suportadas por Google, Apple, Microsoft e muitos outros.

Como funcionam:

- Seu dispositivo cria um par de chaves criptográficas

- A chave privada nunca sai do seu dispositivo

- Para logar, você usa biometria (digital/face) que desbloqueia a chave

- Mesmo se o site for invadido, sua "senha" não pode ser roubada

Chaves de Seguranca Fisicas

Para máxima segurança, use uma chave física USB como YubiKey ou Google Titan:

- 1. YubiKey 5 NFC (~R$350): Funciona via USB e NFC. Compatível com centenas de serviços.

- 2. Google Titan (~R$200): Kit com 2 chaves (USB-A e USB-C/NFC). Ótimo custo-benefício.

- 3. Dica: Sempre compre DUAS chaves - uma de uso diário e uma de backup guardada em local seguro.

Permissões, Trackers e Firewall

Apps coletam dados excessivos. Aprenda a bloquear essa vigilância:

Permissões Perigosas para Desativar

Localização "Sempre"

Mude para "Apenas enquanto usa" ou "Nunca" para a maioria dos apps.

Acesso a Contatos

Jogos e apps de edição NÃO precisam dos seus contatos.

Microfone em Background

Poucos apps precisam. Desative para redes sociais.

Acesso a Fotos Completo

Use "Fotos selecionadas" em vez de acesso total.

Rastreamento entre Apps

iOS: Desative em Privacidade > Rastreamento. Android: Desative ID de publicidade.

Acessibilidade

Permite controle total do dispositivo. Só para apps confiáveis.

Bloqueio de Trackers

O que são trackers? São scripts invisíveis em sites e apps que monitoram cada clique, rolagem e pesquisa que você faz.

Eles constroem um "perfil sombra" sobre você para vender a anunciantes ou, pior, podem vazar dados sensíveis sobre sua saúde, finanças e localização.

No Navegador

- • Instale uBlock Origin (gratuito, open source)

- • Use Firefox com Enhanced Tracking Protection em modo Strict

- • Ou Brave Browser que já vem com bloqueio nativo

No Celular

- • iPhone: Ative "Ocultar endereço IP" no Safari e Privacidade > Rastreamento

- • Android: Desative "Personalização de anúncios" em Google > Dados e privacidade

- • Use o app Blokada ou NextDNS para bloqueio em nível de sistema

Configurar Firewall Pessoal

Mais técnico, não recomendado para usuários comuns, apenas se você precisar de mais segurança.

DNS Seguro (Rápido e Fácil)

Configure um DNS que bloqueia malware e trackers automaticamente:

45.90.28.0

45.90.30.0

1.1.1.2

1.0.0.2

Apps de Firewall Recomendados

- • Windows: Ative o Windows Defender Firewall + configure regras de saída

- • Mac: Use Little Snitch ou Lulu (gratuito)

- • Android: NetGuard (controla internet por app)

- • iPhone: Lockdown Privacy (bloqueia trackers via VPN local)

Plano de Recuperação de Contas

Conteúdo Delicado

Calma! Esses passos precisam ser seguidos com acompanhamento profissional, pois é fácil fazer besteira e, se algo sair errado, você entrega tudo que o bandido precisa e pode perder seu acesso para sempre.

Celular furtado ou roubado? Não bloqueie o IMEI ainda!

Entre em contato o quanto antes e foque em rastrear o aparelho e bloquear o acesso enquanto isso!

Precisa de Ajuda Profissional?

Se não conseguiu recuperar sozinho ou quer garantir que tudo dê certo, posso ajudar com suporte dedicado e mais rapidez na recuperação.

Backup Seguro de Dados

Backup não é só contra hackers - protege contra roubo/perda de celular, falhas de hardware e até ransomware.

Regra 3-2-1 de Backup

Tres cópias dos dados

Original + 2 backups

Dois tipos de midia

Ex: nuvem + HD externo

Uma cópia offsite

Fora de casa (nuvem ou outro local)

O Que Fazer Backup

- Fotos e videos importantes

- Contatos (exporte como .vcf)

- Conversas importantes do WhatsApp

- Documentos (RG, CNH, contratos)

- Codigos de recuperação 2FA

- Senhas (via gerenciador)

Soluções Recomendadas

Conteúdo Delicado

Calma! Esses passos precisam ser seguidos com acompanhamento profissional, pois é fácil fazer besteira e, se algo sair errado, você entrega tudo que o bandido precisa e pode perder seu acesso para sempre.

Detectando Apps Espioes (Stalkerware)

Aviso importante: Apps espioes (stalkerware) sao frequentemente usados em situacoes de abuso domestico. Se você apenas suspeita que esta sendo monitorado(a) por um parceiro, contrate ajuda especializada. Ligue 180 (Central de Atendimento a Mulher).

Sinais de que Seu Celular Pode Estar Comprometido

- ! Bateria descarregando muito mais rapido que o normal

- ! Celular esquentando mesmo sem uso

- ! Uso de dados moveis alto e inexplicavel

- ! Celular ligando/desligando sozinho

- ! Ruidos estranhos em ligacoes

- ! Apps desconhecidos instalados

Como Verificar e Remover

Android

- Configuracoes > Apps > Ver todos os apps. Procure apps com nomes genericos ou que você apenas nao instalou

- Verifique "Fontes desconhecidas" - deve estar DESATIVADO

- Use o app Malwarebytes (gratuito) para scan completo

- Em casos graves: faca backup e restaure de fabrica

iPhone

- Verifique: procure pelos apps Cydia, Sileo, ou Checkra1n

- Ajustes > Geral > Perfis. Remova perfis desconhecidos (MDM corporativo suspeito)

- Ajustes > Privacidade > Servicos de Localização. Veja quem tem acesso "Sempre"

- Revise Compartilhamento Familiar e "Buscar iPhone" (alguem pode ter adicionado seu Apple ID)

- Atualize para a ultima versao do iOS (corrige vulnerabilidades)

Stalkerware Comum (Fique Atento)

Esses apps se disfaracam com nomes inocentes. Se encontrar algum e nao instalou, investigue:

Precisa de Proteção Profissional?

Se você quer garantir segurança, apenas programas não bastam. Oferecemos servicos de auditoria completa, remoção e anonimização de dados, remoção de vírus e fortificação personalizada de seguranca.